Obraz bezpieczniejszy niż słowo

2 lipca 2008, 11:17Doktor Jeff Yan z Newcastle University zaprezentował system graficznych haseł chroniących dane. Zdaniem naukowca może on znaleźć zastosowanie zarówno w bankomatach jak i komputerach osobistych.

Giganci IT zaprzeczają, by władze masowo śledziły ich użytkowników

17 czerwca 2013, 12:43W odpowiedzi na skandal związany z podsłuchami NSA Apple, Facebook i Microsoft opublikowały informacje dotyczące liczby nakazów sądowych, w ramach których ujawniały informacje o użytkownikach. Firmy te, jak również np. Google, od początku zaprzeczały, by organa ścigania lub służby specjalne miały dostęp do ich serwerów.

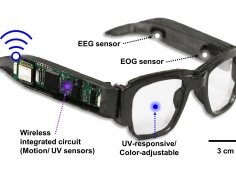

Wielofunkcyjne e-okulary monitorują stan zdrowia, chronią oczy i pozwalają kontrolować gry

28 maja 2020, 11:46Opaski fitness czy smartzegarki zapewniają wiele użytecznych informacji, np. o liczbie kroków czy tętnie, ale zazwyczaj nie dają głębszego wglądu w stan czyjegoś zdrowia. Koreańscy naukowcy postanowili więc stworzyć bardziej zaawansowane urządzenie. Efektem ich prac są e-okulary, które monitorują fale mózgowe i ruchy ciała użytkownika, a także spełniają funkcję okularów przeciwsłonecznych i pozwalają kontrolować gry za pomocą ruchów gałek ocznych.

Aktualizacja Windows 7 na czystym dysku

30 października 2009, 18:38Przed tygodniem ukazały się informacje, że możliwe jest przeprowadzanie czystej instalacji systemu Windows 7 za pomocą wersji aktualizacyjnej systemu. Microsoft właśnie poinformował, że manipulacje umożliwiające taki sposób aktualizacji, są w pełni zgodne z licencją użytkownika, o ile zachowana jest ciągłość kolejnych licencji.

Rootkit w notebookach Lenovo

13 sierpnia 2015, 08:00Jeden z użytkowników notebooka Lenovo odkrył, że jego producent zainstalował w nim rootkita. Zadaniem ukrytego kodu jest upewnienie się, że na notebooku zawsze będzie zainstalowane dodatkowe oprogramowanie Lenovo. Nawet jeśli wyczyścimy komputer i przeinstalujemy Windows, rootkit pobierze i zainstaluje oprogramowanie Lenovo.

Połowa sieci narażona na atak

17 lutego 2007, 10:23Mniej więcej połowa wszystkich użytkowników korzystających z usług szerokopasmowego dostępu do Internetu (w tym małe i średnie firmy) jest podatna na nowy atak typu pharming, który kończy się sukcesem bez potrzeby spenetrowania komputera ofiary - poinformowała firma Symantec.

Gwałtowny spadek liczby dziur w MS Office

21 kwietnia 2011, 11:51Niezależnie od siebie dwaj badacze, Will Dorman z Carnegie Mellon University oraz Dan Kaminsky, przeprowadzili testy porównujące liczbę dziur w pakietach MS Office oraz Open Office. Ich prace wykazały, że w ciągu ostatnich lat liczba luk w obu pakietach spadła, jednak w przypadku produktu Microsoftu spadek był tak olbrzymi, iż znajduje się w nim mniej dziur niż w Open Office.

Androidowe aplikacje VPN mogą być niebezpieczne

30 stycznia 2017, 12:49Użytkownicy Androida, którzy chcieliby zadbać o swoje bezpieczeństwo, muszą szczególnie uważać na oprogramowanie do tworzenia wirtualnych sieci prywatnych (VPN). Zwykle tego typu połączenia charakteryzują się wysokim bezpieczeństwem, jednak czasem ich tworzenie może narazić nas na niebezpieczeństwo

Japończycy pokazali "inteligentne" baterie

28 lipca 2008, 12:57W ciągu ostatnich dwóch lat media często donosiły o problemach z bateriami litowo-jonowymi, które były przyczyną częstych pożarów, zwarć a nawet eksplozji sprzętu elektronicznego. Japoński gigant NTT DoCoMo znalazł sposób na wadliwe urządzenia. Firma pokazała "inteligentne" baterie do telefonów komórkowych.

TOR nie ochronił przed FBI

6 sierpnia 2013, 08:26Przed kilkoma dniami z internetu zniknęła olbrzymia liczba witryn, z którymi można było połączyć się tylko za pośrednictwem Tor. Witryny korzystały z usług Freedom Hosting. To serwis specjalizujący się w zapewnianiu połączeń ze stronami, które chcą pozostać ukryte przed nieuprawnionymi osobami